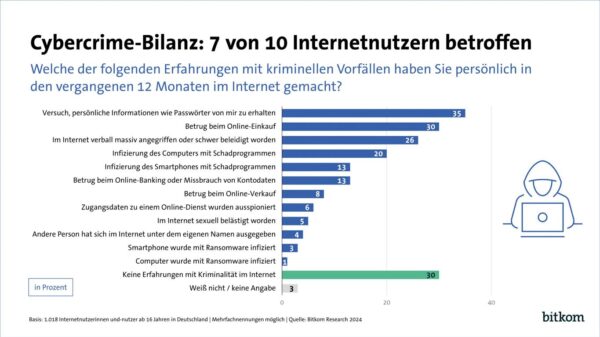

Unternehmen unterschätzen immer noch die Gefahr durch Cyberattacken. Und das kann teuer werden: Die Analysten von Juniper Research prophezeien für das Jahr 2019 weltweit einen Schaden von rund 1,9 Milliarden Euro durch Datenklau.

Cyberkriminalität verursacht aber auch immaterielle Schäden wie Vertrauensverlust und beschädigtes Unternehmensimage, die nur schwer in monetären Größen gemessen werden können. Auch die Unternehmensberater von A.T. Kearney rechnen mit höherer Frequenz und und höherem Ausmaß bei Cyberattacken. Um Risiken zu minimieren empfehlen die Experten von A.T. Kearney die Informationssicherheit ganzheitlich in fünf Dimensionen zu unterteilen: Strategie, Organisation, Prozesse, Technologie und Kultur. „Zunächst einmal müssen Unternehmen verstehen, dass Informationssicherheitsrisiken Geschäftsrisiken sind. Die Verantwortung für das Management dieser Risiken liegt bei der Unternehmensführung, nicht bei der IT-Abteilung oder dem CIO“, erklärt Michael Römer, Partner bei A.T. Kearney und Leiter des Beratungsbereichs Digital Business in Europa. Die Methoden der Attacken auf die Informationssicherheit verändern sich rasant, während das Risiko und die Folgekosten ungenügender Sicherheitsmaßnahmen weiter steigen.

Mehr Digitalisierung, mehr Risiko

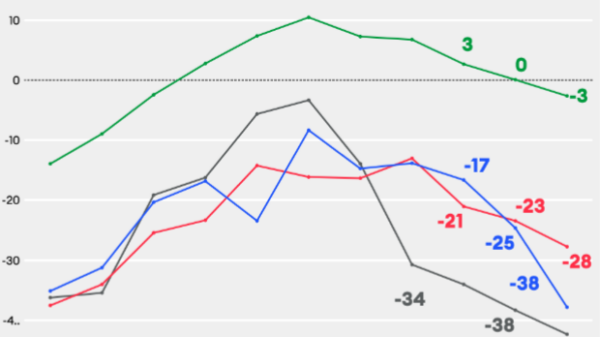

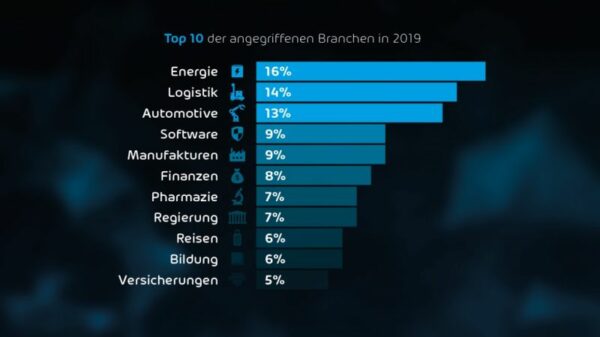

Mit der zunehmenden Digitalisierung und den damit einhergehenden, unvermeidlichen Sicherheitsverletzungen werden auch das Ausmaß und die Frequenz der Attacken steigen. Darin sieht Dr. Boris Piwinger von A.T. Kearney vor allem die folgenden Trends: globale Überwachung, gezielte Schwächung von Informationssicherheitstechnologie, Attack-as-a-Service-Angebote (AaaS), massive Angriffe auf Infrastrukturen und industrielle Steuerungssysteme. Auch Erpressung ist ein mögliches Geschäftsmodell der Angreifer. Sie drohen damit, einen zuvor glaubhaft gemachten Schaden massiv in die Höhe zu treiben, bis das „Lösegeld“ bezahlt ist. Viele Unternehmen agieren zu langsam, um mit der rasanten Entwicklung der Angriffe Schritt zu halten. „Wenn Kriminelle erst einmal die Systeme eines Unternehmens infiziert haben, kann es Monate dauern, die Kontrolle zurückzugewinnen“, kommentiert Piwinger. „Nach Schätzungen dauert es im Durchschnitt 243 Tage, bis ein Angriff entdeckt wird. So haben die Hacker viel Zeit, um sich nach interessanten Daten umzusehen und das gesamte Unternehmen flächendeckend zu infiltrieren.“

Eine Frage der nationalen Sicherheit

So veröffentlichte das Bundesamt für Sicherheit in der Informationstechnik (BSI) unlängst den Fall eines deutschen Stahlwerks, bei dem ein Angriff zu erheblichen physischen Schäden an einem Hochofen führte. Ähnliches droht auch Infrastrukturbetreibern aus Bereichen wie Telekommunikation, Finanzen, Verkehr, Gesundheit oder Energieversorgung. Aber was passiert, wenn die Bürger das Vertrauen in diese Bereiche verlieren? Auf diese Weise wird die Debatte um Informationssicherheit schnell eine Frage der nationalen Sicherheit und – wenn es um den Schutz persönlicher Daten vor Überwachung geht – auch um eine Frage der Demokratie. Das hat inzwischen auch der Gesetzgeber gemerkt und setzt sich mit diesen Fragestellungen auseinander. „Dennoch werden wir uns an öffentlichkeitswirksame Angriffe dieser Art gewöhnen müssen, auch mit unangenehmen Folgen, sie sind gekommen, um uns lange Zeit zu begleiten“, ergänzt Piwinger.